Данное решение ориентировано в большей мере на корпоративный/финансовый/банковский сектора, на организации, которым критично защитить корпоративную информационную систему.

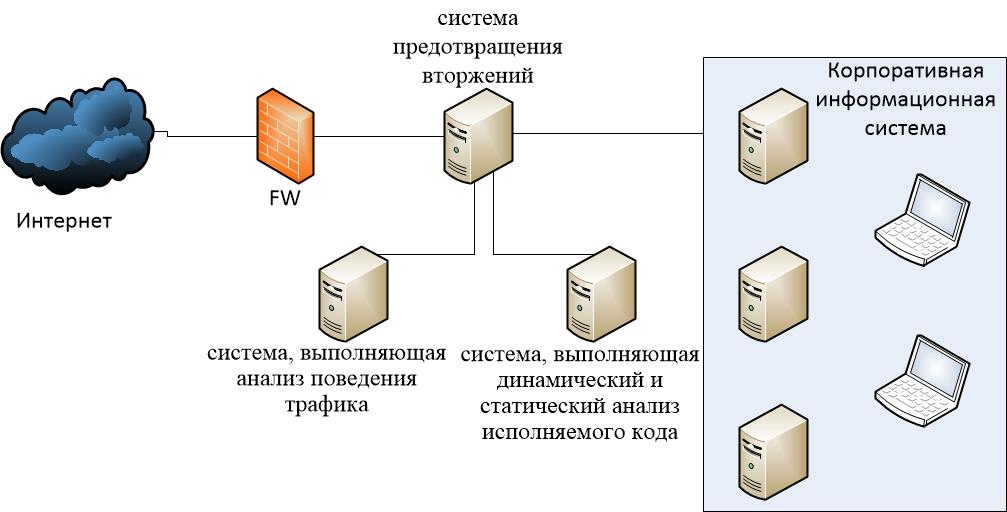

Архитектурно система представляет собой программно-аппаратный комплекс, в состав которого входит: система предотвращения вторжений; система, выполняющая анализ поведения трафика; система, выполняющая динамический и статический анализ исполняемого кода.

Предпосылками для внедрения решения являются:

- постоянно возрастающее количество угроз;

- недостаточность сигнатурного анализа трафика;

- необходимость анализа подозрительных файлов, т.к. в случае «таргетированных» атак отсутствуют сигнатуры вредоносного ПО.

Система предотвращения вторжений позволяет обнаруживать и предотвращать попытки использования уязвимостей, попытки проникновения вредоносного ПО, попытки пассивного сбора информации от систем в корпоративной информационной сети, выявляет аномалии сетевых протоколов. Система анализа поведения трафика, необходима для отслеживания и визуализации всего передаваемого в рамках выбранной сетевой зоны трафика. Система динамического и статического анализа исполняемого кода позволяет проанализировать поведение исполняемого файла, и обнаружить вредоносное ПО, даже если еще не известна его сигнатура. Таким образом, возможно выявить некоторые «таргетированные» атаки на корпоративную информационную систему, которые невозможно было бы выявить другими, стандартными средствами.

Один из вариантов работы решения по защите сети и анализу вредоносного трафика:

Трафик между корпоративной информационной системой и сетью Интернет проходит через систему предотвращения вторжений, которая анализирует трафик, в соответствии с заданными правилами, и проверяя трафик на наличие сигнатур вредоносного ПО. Далее информация о трафике передается системе, выполняющей анализ поведения трафика. Подозрительные файлы отправляются на проверку в систему, выполняющую динамический и статический анализ исполняемого кода, а сам трафик отправляется в корпоративную информационную систему. В случае, если система динамического и статического анализа исполняемого кода обнаружила вредоносное ПО, то информацию о нем она отправляет в систему предотвращения вторжений для его дальнейшего блокирования.

Решение может быть построено на продуктах следующих вендоров: McAfee, TrendMicro, Lancope, CheckPoint.